精品为您呈现,快乐和您分享!

收藏本站

应用简介

永恒之蓝勒索病毒结束后,勒索病毒卷土重来。名为Petya 勒索软件的勒索软件再次来袭。这一次,Petya勒索软件的威力令人惊叹。用户朋友可以提前安装Petya勒索病毒查杀工具来保护自己的计算机。

永恒之蓝勒索病毒结束后,勒索病毒又卷土重来。名为Petya 勒索软件的勒索软件再次来袭。这次Petya勒索病毒的威力惊人。用户可以提前安装Petya勒索病毒查杀工具来保护自己的计算机。

病毒简介

据推特称,乌克兰政府机构遭到大规模攻击,其中包括乌克兰副总理的电脑。腾讯电脑管家确认该病毒为Petya勒索病毒变种。 Petya勒索病毒变种中毒后,会扫描内网机器,并通过永恒之蓝漏洞传播到内网机器,达到快速传播的目的。国外一些安全研究人员认为,Petya勒索软件变种会通过电子邮件附件传播,并利用存在漏洞的DOC文档进行攻击。病毒中毒后会修改系统的MBR引导扇区。当计算机重新启动时,病毒代码会先于Windows操作系统接管计算机,并执行加密等恶意操作。计算机重新启动后,会显示一个伪装的界面。这个界面实际上是病毒所显示的。该界面假装正在扫描磁盘,但实际上正在加密磁盘数据。

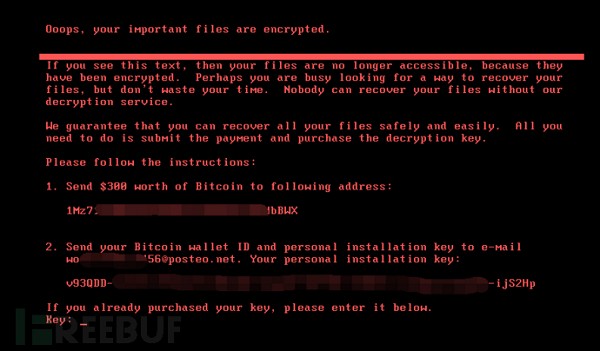

加密完成后,病毒要求受害者支付价值300 美元的比特币,然后才能返回解密密钥。

工具介绍

腾讯电脑管家紧急响应,已确认病毒样本通过永恒之蓝漏洞传播。开启腾讯电脑管家不仅可以防御petya勒索病毒,还可以全面防御所有已知变种及其他勒索病毒;此外,漏洞检测能力也得到了升级,加入到NSA武库的防御中,可以抵御NSA武库泄露的大部分漏洞的攻击。

沟通渠道

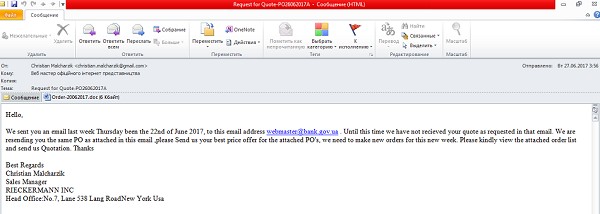

电子邮件通讯

根据乌克兰CERT的官方信息,该电子邮件附件被认为是病毒攻击的来源。邮件附件为DOC文档,通过漏洞CVE-2017-0199触发攻击。 《电脑管家》还追踪到了6 月份首次发生的类似国内电子邮件攻击的来源。 3月27日上午。实际测试时,并没有完全重现整个攻击过程。

可能的沟通渠道-MeDoc

多家安全研究机构认为,Petya攻击的根源是MeDoc软件更新服务被劫持。

勒索细节

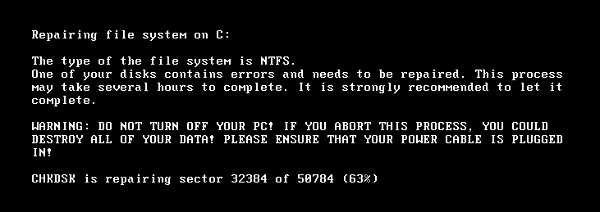

1、系统重启,恶意MBR被加载;

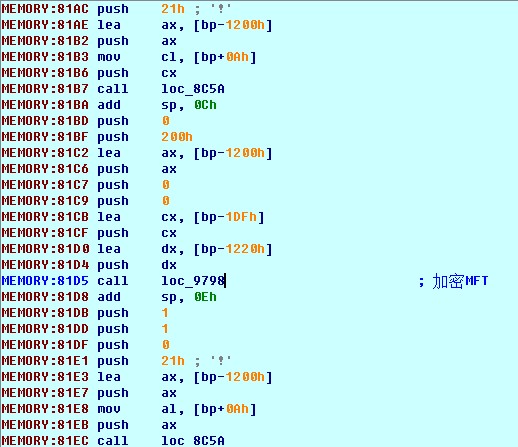

2. 检查磁盘是否加密。如果没有,会显示假盘检测界面,并对MFT进行加密;

3、显示红色勒索软件界面,要求用户输入密钥;

详细分析

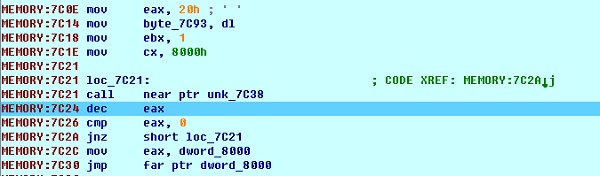

MBR启动后,将扇区数据1-21复制到地址8000,然后Jmp执行地址8000处的代码

通过读取标志位判断磁盘已加密

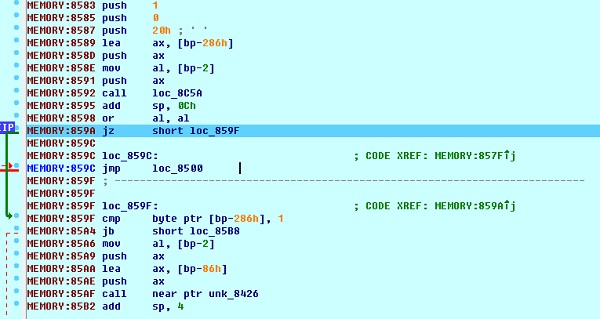

如果磁盘未加密,则会显示假磁盘检测界面,并且MFT将被加密。

热门攻略

热门资讯